Cybersecurity per le industrie e normativa IEC 62443: come muoversi in un ambito complesso ma oggi non più trascurabile

La cybersecurity è un’esigenza crescente in un mondo sempre più connesso: se questo è vero per ogni individuo presente online, lo è ancora di più per le industrie che, in molti casi, tendono però a sottovalutare questa necessità. La normativa IEC 62443 regolamenta quest’ambito di fondamentale importanza per le grandi come per le piccole industrie: Idem-tech, grazie all’ampia conoscenza della norma, è il partner giusto a cui rivolgersi per una consulenza in questo campo o una progettazione che tenga conto fin dall’inizio delle esigenze di cybersecurity.

Cybersecurity: sicurezza informatica nell’industria 4.0 e normativa IEC 62443

La cybersecurity è un tema di cui oggi si sente parlare sempre di più. Tutti noi, in qualità di utenti di Internet, ci siamo imbattuti più o meno coscientemente in questioni legate alla cybersecurity centinaia di volte. Sono connesse a questo tema, infatti, tutte le tematiche in materia di privacy e di protezione dei dati personali con cui ci confrontiamo ogni volta che dobbiamo scegliere una password, svolgere operazioni di Internet banking, condividere o mettere online un documento o una fotografia, inserire i nostri dati personali in un formulario e in tantissimi altri casi.

Il tema della cybersecurity però non si esaurisce qui: se è vero che tutti noi che navighiamo in rete dovremmo conoscere e mettere in pratica alcuni accorgimenti di base in materia di sicurezza informatica, questo è particolarmente vero per industrie, società ed imprese. La cybersecurity per le industrie oggi è un tema ancora poco conosciuto, specialmente nelle realtà lavorative di piccole e medie dimensioni, ma è di importanza fondamentale. Sempre più, infatti, le industrie lavorano in rete, dove condividono dati, informazioni e processi: i rischi connessi sono purtroppo maggiori di quanto spesso si pensi. Al di là dei casi di furto di informazioni sensibili e di attacchi a realtà di importanza strategica, sono infatti diffuse pratiche di hackeraggio come quelle che prevedono l’introduzione di Ransomware all’interno della rete industriale, con lo scopo di limitare l’accesso ai dispositivi per poi richiedere un riscatto da pagare per rimuovere questa limitazione.

Proprio per l’elevata presenza di rischi, l’approccio adottato in ambito industriale ai temi della cybersecurity è di tipo prudenziale ed è definibile come Zero Trust Security: qualunque tipo di rete viene considerata non sicura.

Questo approccio fa sì che quando vengono fatte delle valutazioni in materia di cybersecurity per le industrie si parta dall’idea per cui la rete sia da considerarsi come non sicura, sia essa cablata o non cablata: in quest’ultimo caso i pericoli di base sono valutati come ancora più numerosi.

L’approccio adottato in materia di cybersecurity per le industrie è poi di tipo multi-livello. Il livello finale, ancora oggi di difficile raggiungimento, è la sicurezza del sistema globale, con cui si intende l’intera azienda in tutti i suoi aspetti, dalla fabbrica agli uffici, dal magazzino ai fornitori, ma anche in riferimento ai singoli prodotti, siano essi hardware o software. Come è facile intuire, questo livello di cybersecurity è complesso e costoso da raggiungere, e ancora poco attuabile nella pratica. Partendo dalla valutazione del rischio di ogni componente del sistema – con, appunto, una logica di Zero Trust Security – si decide poi qual è il livello di sicurezza a cui lo si vuole portare.

Il primo passaggio in ambito di cybersecurity per le industrie è la valutazione del rischio su ogni rete e sottorete e su ogni elemento del sistema.

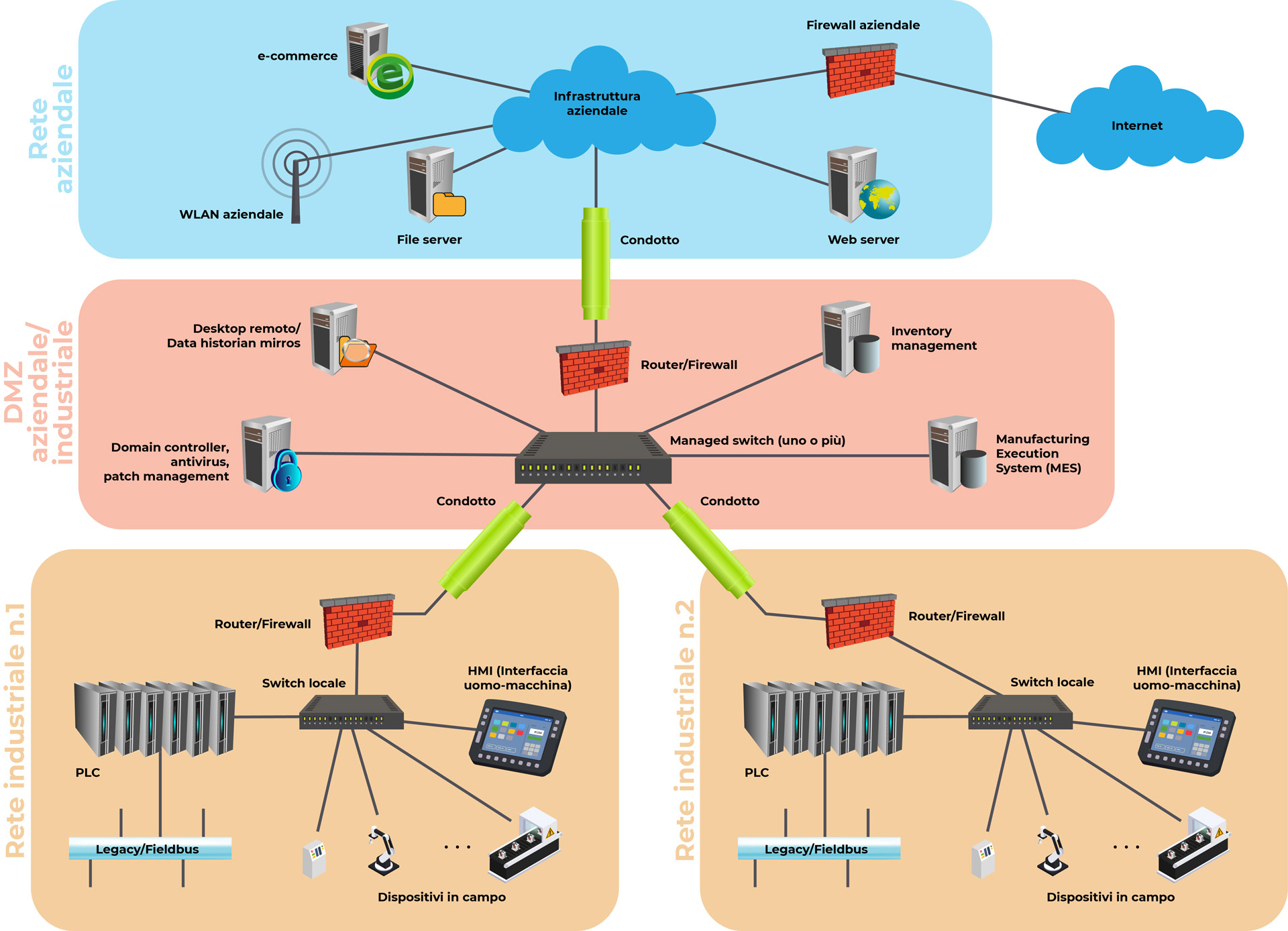

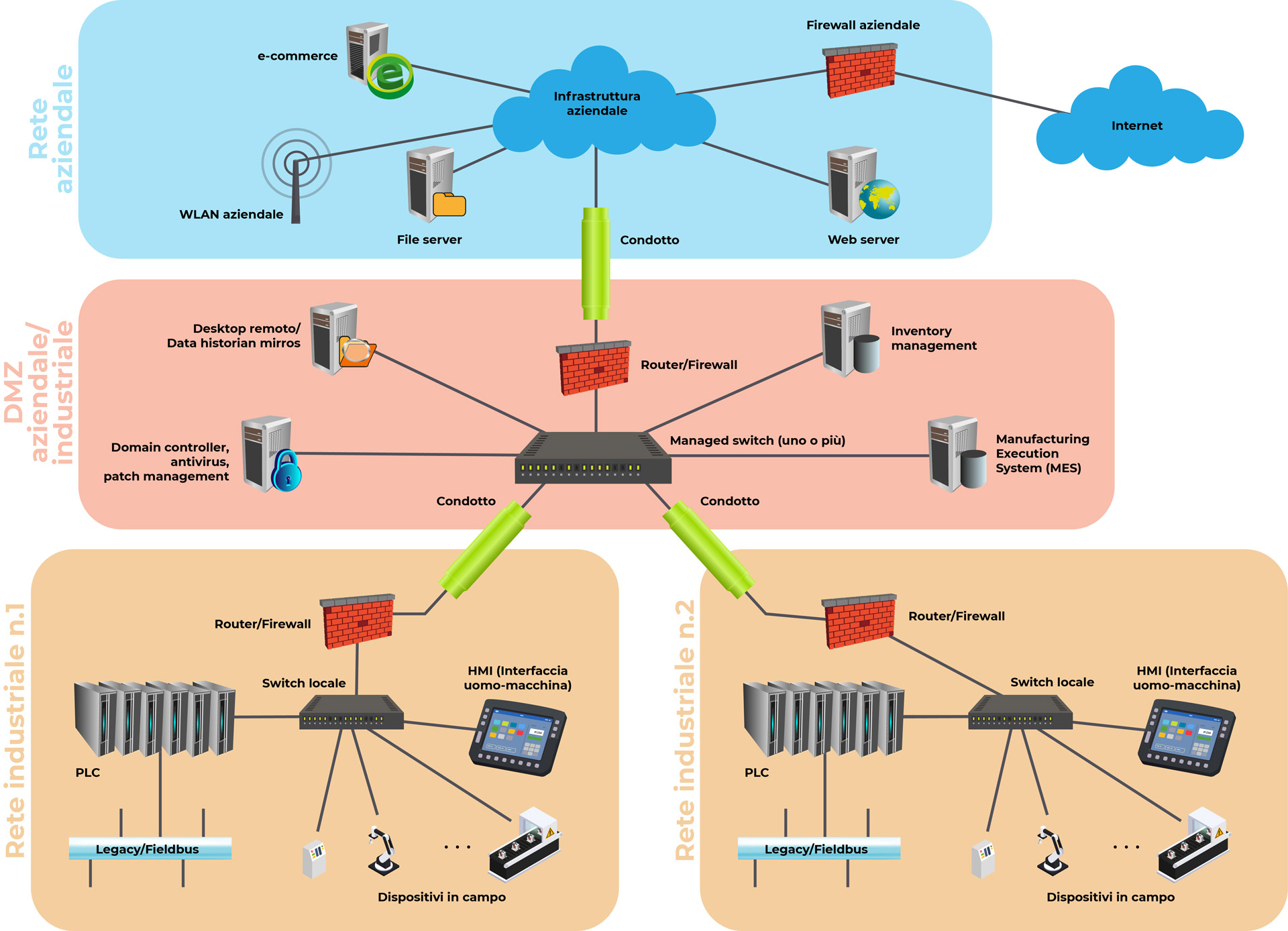

Per fare questo, il sistema viene inizialmente suddiviso in zone e condotti. Le zone sono raggruppamenti logici di componenti hardware o software che condividono tra loro lo stesso livello di sicurezza. Queste zone sono collegate tra loro attraverso condotti, ovvero canali di comunicazione che dovrebbero prevedere meccanismi di sicurezza aggiuntivi.

Un primo passo basilare per la creazione di zone può essere ad esempio quello di disaccoppiare le reti, dividendo quella usata dalla produzione da quella usata dall’amministrazione, smistando gli ingressi sulle diverse reti e utilizzando credenziali univoche. Il sistema viene così suddiviso in “scatole chiuse” (le zone), unite tra loro da un unico punto di ingresso e di uscita (il condotto).

Un concetto di questo tipo, oltre che al sistema nel suo complesso, può essere applicato anche al singolo software: è infatti possibile implementare determinati tipi di software in modo che ogni applicazione sia all’interno di una scatola chiusa e comunichi con il resto del sistema operativo esclusivamente tramite condotti. In generale, quindi, che si parli di sistema o di singolo software, l’idea è quella di blindare il tutto in zone chiuse che vengono controllate esclusivamente tramite specifici punti di ingresso e uscita.

In generale, la difficoltà di mettere in sicurezza un sistema dipende anche dai suoi singoli componenti: se questi, o alcuni di questi, sono progettati e pensati già in ottica di cybersecurity per le industrie, la sicurezza generale del sistema è ovviamente più semplice da ottenere.

Il tema della cybersecurity per le industrie è oggi regolato da una norma specifica che raccoglie una serie di standard in materia: la normativa IEC 62443.

La normativa IEC 62443 rappresenta lo standard internazionale per la cybersecurity dei sistemi industriali adottata, come suggerisce la sua denominazione, dalla IEC, ovvero la Commissione Elettrotecnica Internazionale. La norma, particolarmente articolata, è suddivisa in parti che definiscono i requisiti per ottenere lo standard a sistema e, a scendere, sui singoli componenti, sui software, sui cicli di vita dei prodotti, ecc.

La norma definisce per tutti questi aspetti 5 livelli di sicurezza (Security Level), classificati da SL0 a SL4. Il livello 0 presuppone l’osservanza di norme di comune buon senso, che dovrebbero sempre essere applicate e rispettate, mentre il livello 4 prevede il rispetto di standard molto stringenti, propri oggi dell’ambito militare e di poche altre realtà di importanza strategica.

Progettando un prodotto – sia esso un software, un pc o altro – considerando a priori gli standard di cybersecurity, sarà più facile incrementare la sicurezza complessiva del sistema. In fase di progettazione, prendere invece in esame solo gli aspetti funzionali rende estremamente più complesso adattare poi il prodotto al rispetto delle norme in materia di sicurezza informatica. Introdurre in un secondo momento delle modifiche per incrementare la cybersecurity non solo è complesso, ma può intaccare la funzionalità del prodotto stesso.

Per queste ragioni, quando si parla di progettazione in ambito industriale, è importante rivolgersi ad un partner che conosca la normativa e gli standard in ambito di cybersecurity per le industrie: in questo modo, questi aspetti potranno essere considerati fin dalle prime fasi di progettazione del prodotto.

Il team di Idem-tech conosce approfonditamente la normativa IEC 62443 e può, in accordo col cliente, stabilire fin dalle prime fasi di progettazione del prodotto determinati livelli di sicurezza informatica da raggiungere. Questa scelta è sicuramente fondamentale per determinate realtà industriali, ma è da considerarsi anche per realtà medio-piccole che non rappresentano un asset strategico, ma che possono essere vittime di hackeraggio a fine di estorsioni. Considerare i diversi aspetti e livelli della cybersecurity diventa poi essenziale per le realtà che si muovono in ambito Industry 4.0, per cui la normativa IEC 62443 è specificatamente pensata, in modo da rendere sicura l’automazione dei processi e la condivisione di dati in rete.

In Idem-tech offriamo servizi di consulenza e sviluppo in ambito di cybersecurity e possiamo supportare i nostri clienti anche nel raggiungimento di uno specifico livello di sicurezza stabilito dalla normativa IEC 62443.

È importante ricordare che la norma IEC 62443 comprende diverse sezioni e raccoglie un elevato numero di standard da rispettare: è quindi fondamentale affidarsi ad un partner che abbia una conoscenza pregressa della stessa.

Gli aspetti considerati dalla norma IEC 62443 sono infatti molto numerosi. Un esempio è quello delle password, che devono essere pensate diversamente a seconda del livello di sicurezza che si vuole conseguire: in quest’ambito si va dalle comuni norme di buonsenso (come non annotare le password accanto al pc o non utilizzare sequenze numeriche quali 1234) alla creazione di password temporanee con scadenze prefissate, dalla generazione di password divise per livelli e aree aziendali alla presenza, all’interno del sistema, di infrastrutture deputate quasi esclusivamente alla generazione delle password.

Ci sono poi dei prodotti, come ad esempio i computer di stazione che controllano la produzione, per cui la norma prevede anche delle vere e proprie protezioni fisiche o sistemi di allarme. Questi esempi, diversi tra loro, ribadiscono l’ampiezza e specificità della norma IEC 62443, dimostrando come sia necessario conoscerla a fondo prima di avviare la progettazione di un prodotto.

In Idem-tech, la conoscenza della normativa ci consente di fornire una consulenza ai nostri clienti in materia di cybersecurity, indicando e suggerendo le migliori procedure da seguire per la progettazione del prodotto. Questo consente ai nostri clienti di implementare alcuni standard di sicurezza che avvantaggiano poi i loro prodotti rispetto ad altri presenti sul mercato, e permette ai clienti che devono interfacciarsi con realtà che pongono la cybersecurity come prerequisito di rispettare le richieste date.

In Idem-tech abbiamo già collaborato alla realizzazione di progetti che prevedevano il rispetto di requisiti stringenti in materia di cybersecurity, aiutando i nostri clienti ad approcciare queste tematiche e progettando secondo determinati standard.

Grazie all’esperienza mutuata in quest’ambito, siamo in grado di fornire un’attenta consulenza sia alle grandi imprese che vogliono o devono rispettare determinati standard di sicurezza, sia alle piccole e medie realtà che si trovano ad approcciare questi temi per la prima volta. Anche per queste ultime, infatti, è importante iniziare a considerare i temi della cybersecurity per le industrie, di modo da proteggersi da attacchi di hackeraggio ed estorsione.

Anche nella progettazione dei software, infine, suggeriamo di considerare alcuni aspetti di cybersecurity. Si pensi ad esempio a tutte quelle realtà, che trattano dati sensibili: ne è un esempio l’ambito ospedaliero, dove i lettori di barcode leggono e trasmettono informazioni rilevanti. È evidente come device come questi possano e debbano essere progettati con l’intento di raggiungere un discreto livello di sicurezza. Un altro esempio può essere quello delle stazioni di monitoraggio delle reti elettriche: queste stazioni operano in rete e vengono quindi progettate per ragiungere determinati livelli di cybersecurity.

In fase di progettazione, sono molte le scelte che vanno ad impattare sulla cybersecurity: spesso anche la scelta del sistema operativo è uno di questi fattori e sempre più clienti richiedono di lavorare in ambiente Linux e specificatamente con Yocto. Anche in questo caso, l’esperienza maturata in questo ambito ci consente di rispondere prontamente a queste richieste, che non solo rendono più sicuro il prodotto finito, ma consentono anche di accedere più facilmente alle certificazioni IEC 62443.

Vuoi realizzare un prodotto che possa accedere alle certificazioni IEC 62443? Desideri rendere più sicura la rete della tua industria, sia essa piccola o grande? Vuoi progettare un software che sia sicuro dal punto di vista informatico? Hai bisogno di considerare le norme in materia di cybersecurity fin dalle fasi di progettazione di un prodotto, in modo da risparmiare e semplificare le procedure di implementazione?

Le ragioni per cui considerare il tema della cybersecurity per le industrie oggi sono numerose: che tu voglia porre le basi in quest’ambito o realizzare un progetto con un elevato livello di sicurezza, Idem-tech è il partner giusto a cui rivolgerti. Raccontaci le tue esigenze e capiremo insieme come intervenire!